¿Puede Geek Squad Asegurar la Web yihadista de Al Qaeda?

Por Hunter Walker - TPM / 10 de mayo 2013

El Global Islamic Media Front Technical Center es un grupo de misteriosos programadores con vínculos en Al Qaeda que dicen estar llevando el brazo yihadista del armamento digital. Estos terroristas de alta tecnología han lanzado una serie de plugins (complementos) para cifrar mensajes instantáneos para ayudar a los muyahidines a evitar la vigilancia durante su comunicación en línea. Sin embargo, no está claro si este software de criptografía yihadista es eficaz. De hecho, los expertos dijeron que estos programas pueden hacer a los posibles terroristas más daño que beneficio al dejar rastros trazables, migas de pan digitales e incluso, posiblemente, los exponga a descargas de troyanos peligrosos insertados por los cuerpos de seguridad.

En febrero, el "Global Islamic Media Front Technical Center “dio a conocer un programa llamado "Asrar al-Dardashah", o "Chat en secreto." Se anuncio como "el primer programa islámico de mensajería instantánea cifrada."

"Alá ha facilitado en el campo técnico el diseño del programa Asrar al-Mujahideen. Es un programa para encriptar conversaciones de texto, registrando así un desarrollo distinto en los medios yihadistas ", afirmaron en un comunicado de prensa en el sitio web del Centro Técnico GIMF. "Asrar al-Dardashah ofrece los más altos niveles de encriptación para la comunicación segura a través de mensajería instantánea."

http://gimfmedia.com/tech/en/asrar-al-dardashah/

Asrar al-Dardashah funciona con un trabajo anterior del software desarrollado por el Centro Técnico GIMF en 2007, "Asrar al-Mujahideen" o "Secret Mujahideen." Todos los programas técnicos del Centro de mensajería del GIMF emplean lo que se llama cifrado de clave pública. Este método consiste en que los usuarios mantienen dos juegos de llaves digitales, una pública que intercambian con los que son los mensajes con una clave privada y no se exponen a ninguna otra persona. Una persona que envía un mensaje, cifrará con la clave pública del destinatario y sólo puede ser descifrada con la clave privada correspondiente. El cifrado de clave pública es una de las formas más comunes de criptografía utilizados actualmente para la comunicación por internet.

"La mayoría de las aplicaciones de criptografía que hoy en día utilizan el encriptado de clave pública. Cada navegador tiene criptografía de clave pública, por lo que al realizar sus operaciones bancarias en línea, va a través de SSL y que utiliza la criptografía de clave pública ", explicó Phil Zimmermann, presidente y co-fundador de la empresa de encriptado de comunicaciones Silent Circle y creador de PGP, una de las piezas más tempranas y ampliamente utilizada en el software de cifrado de datos.

Bruce Schneier, experto en seguridad de Internet y autor, también describe el uso del Centro Técnico de GIMF de cifrado de clave pública como una práctica bastante común.

"No es raro, no es revolucionario, no es interesante. La única cosa aquí es, probablemente, el manual esta en árabe. Aparte de eso, son las mismas matemáticas ", dijo Schneier.

En efecto, según la página web de GIMF donde el plugin se puede descargar, Asrar al-Dardashah tiene su base Pidgin, un programa de mensajería de código abierto utilizado por millones de personas. Sin embargo, su marca fue diseñada para atraer a la audiencia yihadista. El anuncio de GIMF de Asrar al-Dardashah, contó con una extensa declaración que caracteriza el software como un arma para luchar contra la "campaña de los cruzados de Occidente", con imágenes llamativas incluyendo una espectacular imagen de un hombre con un pasamontañas intercambiando mensajes con un hombre que tenía la cara igualmente oculta con un turbante.

Tanto Zimmermann y Schneier coincidieron en que, a pesar de la criptografía de clave pública que es común, y puede ser eficaz cuando está bien hecha. También dijeron que sería imposible determinar si Asrar -Al Dardashah era un programa de calidad sin llevar a cabo un análisis en profundidad.

"El diablo está en los detalles", dijo Zimmermann. "Hay tantas formas de hacer criptografía de clave pública y hay muchas maneras de arruinarla."

Zimmermann añadió que, si le hacían analizar Asrar al-Dardashah, debido a sus vínculos con el terrorismo, no le gustaría dar a conocer públicamente si él pensaba que estaba bien hecho. "Lo que me di cuenta es que no se lo diría a nadie", dijo Zimmermann con una sonrisa. "Si yo descubriese que no es bueno no se lo diría a nadie."

Los oficiales de los cuerpos de seguridad también fueron herméticos sobre su conocimiento de la obra del Centro Técnico GIMF. El FBI no respondió a varias solicitudes para comentar sobre este tema. Un ex agente que trabajaba en la división de contraterrorismo del FBI nos dijo que eran "muy conocedores del GIMF", pero no quiso hacer comentarios, ya que los conocimientos del grupo eran "confidenciales".

Schneier arrojo algo de luz sobre ello por qué los cuerpos de seguridad podrían ser reacios a discutir sobre el Centro Técnico GIMF y si han descifrado o no el código para el Asrar al-Dardashah."O están bien muertos de vergüenza porque no lo pueden romper, o no quieren decir que se puede", dijo Schneier.

El Dr. Christopher Swift, un profesor de la Universidad de Georgetown, abogado y ex funcionario del Departamento del Tesoro que investiga a organizaciones terroristas, sugirióque la eficacia del programa puede ser irrelevante y que la propuesta del GIMF TC puede ser "más sobre operaciones de propaganda yihadistas de lo que se trata de operaciones yihadistas actuales”. Sostuvo el hecho de que el software fue lanzado públicamente como programa online y que fue diseñado más para los potenciales reclutas y simpatizantes con el contenido yihadista en Internet que para el mundo real de los muyahidines.

"En la extensión en que la prensa del Frente Islámico esta, ya sabes, poniendo fuera esas capacidades su ubicación central y llamando la atención sobre sí mismo, lo que realmente está haciendo es simplemente llamar la atención sobre sí mismos. No se trata necesariamente de las capacidades que se pueden utilizar ", dijo Swift. "De hecho, si yo fuera un yihadista hardcore y fuese sofisticado en esto realmente, mi primer pensamiento sería que se trata de una bandera falsa para llegar a mí y a mis amigos a meternos en algo que sólo va a conseguir que nos enrollemos con la policía. ... Un sitio como este es esencialmente un sitio de propaganda disfrazada de un sitio de recursos. ... Los recursos no son tan útiles para un yihadista incondicional”.

Ellos pueden anunciar su software, pero el Centro Técnico GIMF no tiene información sobre los miembros del grupo que están en los listados de su sitio web. No hemos recibido una respuesta a un mensaje dejado en la página de contacto.

Antes de crear el software de mensajería, el GIMF hizo un nombre por sí mismo mediante la liberación y traduccion de videos yihadistas, incluyendo algunos de Al Qaeda. Swift dijo en TPM que "probablemente" son algunos miembros del GIMF que forman parte de los grupos de Al Qaeda, pero dijo que es difícil identificar los vínculos verificables entre la actividad online y las operaciones de terroristas armados.

"Ellos han sido un conducto para el material de Al Qaeda en el pasado, es probable que haya algunas personas en común entre las dos organizaciones", dijo Swift de GIMF. "Sin embargo, operativamente... Si yo envió un email de alguna cosa que quiere decir eso que estoy trabajando para Talking Points Memo? Ideológicamente, están muy cerca, pero los vínculos operacionales, ya que se trata fundamentalmente de un foro en Internet donde hay una gran cantidad de atenuación . Eso hace que sea difícil vincular las operaciones de los sindicatos de Al Qaeda en varios lugares

".

Independientemente de que el Centro Técnico GIMF tiene fuertes vínculos con Al Qaeda, su trabajo ciertamente no ha pasado sin previo aviso en la comunidad yihadista. En 2010, la primera edición de Inspire, de la revista de temática muyahidín vinculada a Al Qaeda el clérigo Anwar al-Awlaki, figura en un artículo que describe a Asrar al-Mujahideen. El artículo anotaba la utilidad potencial del programa – y de sus peligros:

“El envío de un mensaje importante en los viejos tiempos sólo requería un pedazo de papel, un utensilio de escritura, y un mensajero de confianza que conocía la ubicación de la persona a la que tiene que llegar. ... Sin embargo, en su mayor parte, este método se ha evaporado lentamente y ahora está sustituido por Internet. Su ventaja es que si no hay un mensajero, el acceso a la otra parte está a sólo unos clics del ratón de distancia. Su daño es que los espías están prestando activamente la atención a los mensajes de correo electrónico, especialmente si usted es una persona que está pensando en ser un yihadista de pensamiento ", dice el artículo. "Entonces, ¿cómo hace uno para enviar mensajes importantes sin que se entere el enemigo? A continuación se presenta un método que utilizando un software de cifrado. Uno de estos programas es un programa creado por nuestros hermanos llamado Asrar al-Mujahideen 2.0”.

Junto con la descripción de cómo utilizar el software, en el artículo Inspire afirmó que "el enemigo ha creado un programa Asrar idéntico a lo que los hermanos crearon... que les permitiría espiar en su programa." El artículo aconseja a los usuarios potenciales utilizar una comprobación de la "huella digital" del programa para determinar si se trata de una versión "fraudulenta". Junto con la advertencia de versiones con caballo de Troya del programa creado por los agentes de seguridad, Inspire recomendaba que los métodos de comunicación de la antigua escuela eran más seguros que la mensajería cifrada online.

"No confíe en el programa al 100% a pesar de que se ha demostrado ser eficaz y seguro", dice el artículo. "Esforzarse por utilizar otros medios tales como escribir cartas o enviar mensajes con símbolos especiales en zonas deshabitadas."

Swift estuvo de acuerdo con la idea de estos medios análogos de comunicación secreta, conocido en la comunidad de inteligencia como "Tradecraft" son más seguros para los yihadistas. La prueba de ello es, la cantidad de información que se conocía acerca de los hermanos Tsarnaev a través de sus trazas digitales en los días inmediatamente posteriores a los atentados del Maratón de Boston.

"El Tradecraft antiguo es difícil de rastrear. Se requiere de más recursos con el fin de rastrearlo ", dijo Swift. "Vamos a hacer una comparación. ¿Cuánto tiempo se tardo en obtener las páginas de Facebook y Myspace de los Tsarnaevs, y todo esto contra el tiempo que tardamos para localizar a Osama bin Laden? “

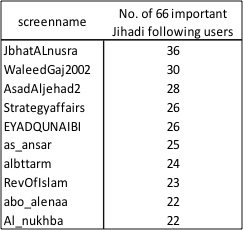

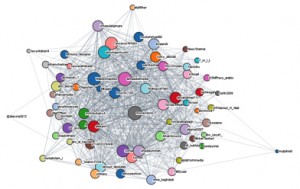

Aunque Asrar al-Dardashah sea un programa de cifrado eficaz, parece que la difusión del programa podría perjudicar los esfuerzos de los yihadistas. Descargando copias falsas del software cargados de spyware no es la única forma como los usuarios que buscan el secreto potencialmente pueden exponerse a los agentes de seguridad mediante la interacción con el Centro Técnico GIMF. Zimmermann dijo que los investigadores a menudo hacen un seguimiento de la actividad de las páginas web de los grupos que están siguiendo. Al visitar la página GIMF y otros sitios donde se promueve el software, los yihadistas podrían estar ayudando a dar pistas a los agentes y trazar sus relaciones – información que debe ser al menos tan importante como lo que está contenido en sus conversaciones.

"El gobierno usualmente rastrea direcciones IP cuando se está tratando de estudiar los comportamientos de un grupo extremista. Eso se llama análisis de tráfico ", dijo Zimmermann. "El análisis de tráfico es una herramienta muy útil para saber quién está hablando con quién. Puede que no seas capaz de leer los mensajes, pero usted puede ver quién está hablando con quién, y cuándo hablan, y cuánto tiempo se habla. Que por lo general produce inteligencia que es tan útil como conocer el contenido”.

Swift dijo que, debido a los beneficios potenciales que esta actividad online puede proporcionar a las agencias de seguridad, el gobierno generalmente decide no intervenir en los sitios que tienen raíces americanas.

"Cuando estaba en el Departamento del Tesoro, teníamos... un debate interno sobre el uso de la política de sanciones de EE.UU. al cerrar algunos de estos sitios web. Cuando estuve allí, sostuve que era mejor tener estos sitios abiertos y saber donde están ellos, por lo que entonces podríamos ver lo que está pasando ", explica Swift. "Los EE.UU. no han hecho un esfuerzo para cerrar los sitios Web yihadistas en todo el planeta, porque los sitios web son una fuente de inteligencia. Son una fuente de conocimiento del pensamiento de nuestro adversario. ¿Por qué deberíamos cerrarlas?

"

https://www.secureinthecircle.com/artic ... 10-13-tpm/ http://zoom.it/1Rda#full

http://zoom.it/1Rda#full